La gestion des données sensibles est devenue un enjeu crucial pour les entreprises, les organisations et les institutions qui manipulent des informations personnelles, financières ou médicales. Avec la multiplication des cyberattaques et l’intensification des régulations comme le RGPD en Europe ou le CCPA en Californie, les entreprises doivent adopter des mesures strictes pour protéger les données sensibles. Parmi les techniques les plus efficaces, on trouve les stratégies de masquage et de chiffrement des données.

Définition d’une donnée sensible

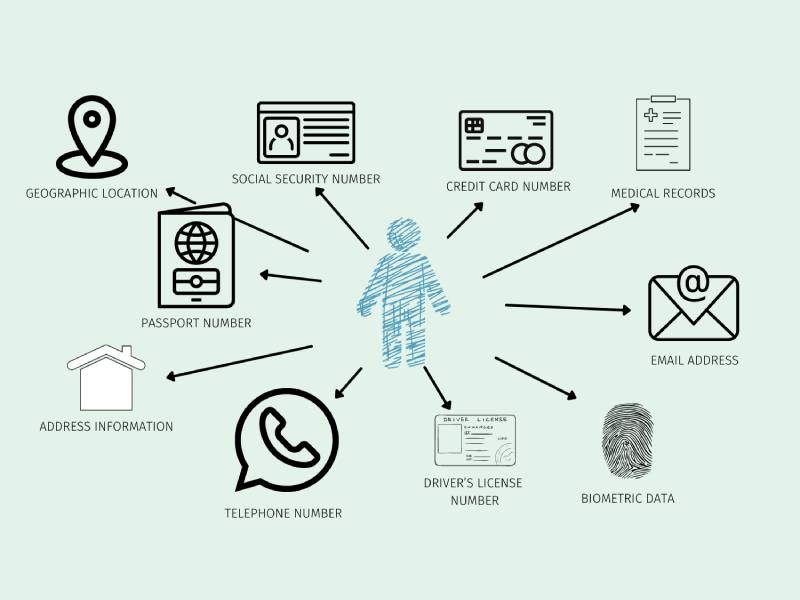

Les données sensibles sont des informations personnelles ou critiques qui, si elles sont compromises, peuvent entraîner des risques pour les personnes ou les entreprises. Ces données incluent, mais ne sont pas limitées à :

- Informations personnelles identifiables (PII) : noms, adresses, numéros de sécurité sociale, etc.

- Données financières : numéros de carte de crédit, informations bancaires.

- Données médicales : dossiers de santé, prescriptions.

- Données d’entreprise : informations confidentielles sur des projets, des brevets, ou des stratégies internes.

Ces données doivent être protégeables, surtout lorsqu’elles sont stockées, transmises ou partagées.

Stratégies de masquage des données : définition et types

Les stratégies de masquage des données consistent à anonymiser ou altérer les données sensibles de manière temporaire ou permanente pour les protéger contre l’accès non autorisé. Contrairement au chiffrement, les stratégies de masquage modifient les données afin qu’elles ne puissent pas être reconnues ou utilisées en cas de fuite. Toutefois, elles restent utilisables dans certains environnements, comme les tests ou les analyses.

Stratégies de masquage statique

Les stratégies de masquage statique modifient les données directement dans la base de données source, créant une copie anonymisée. C’est souvent utilisé dans les environnements non productifs, comme les bases de données de tests ou de développement. Par exemple, remplacer tous les numéros de carte de crédit par des valeurs fictives mais plausibles.

Stratégies de masquage dynamique

Les stratégies de masquage dynamique se font en temps réel lors de l’accès aux données. Les données restent inchangées dans la base de données. Toutefois, lorsqu’elles sont consultées par un utilisateur ou une application qui ne dispose pas des autorisations adéquates, les informations sont masquées. Prenons l’exemple d’un employé qui accède à une base de données clients, mais les numéros de sécurité sociale sont automatiquement masqués pour cet utilisateur.

Techniques de masquage courantes

- Substitution : Remplacer les données par d’autres données réalistes (ex : changer les prénoms par des prénoms fictifs).

- Troncature : Masquer une partie de la donnée (ex : afficher seulement les quatre derniers chiffres d’un numéro de carte de crédit).

- Shuffling : Mélanger les données entre elles dans un ensemble (ex : échanger des numéros de téléphone entre différents enregistrements).

- Nullification : Remplacer les données sensibles par des valeurs nulles ou des valeurs neutres.

Le chiffrement des données : définition et types

Le chiffrement symétrique

Le chiffrement symétrique utilise une seule clé pour chiffrer et déchiffrer les données. Cela signifie que la même clé est utilisée pour transformer le texte en clair en texte chiffré, et inversement. Voici un exemple d’algorithmes symétriques : AES (Advanced Encryption Standard), DES (Data Encryption Standard).

- Avantage : Très rapide et efficace pour chiffrer de grandes quantités de données.

- Inconvénient : La gestion sécurisée de la clé est un défi, car elle doit être partagée entre les parties prenantes.

Le chiffrement asymétrique

Le chiffrement asymétrique utilise une paire de clés. Il s’agit d’une clé publique pour chiffrer les données et une clé privée pour les déchiffrer. Ce modèle est couramment utilisé dans les communications sécurisées. Parmi les exemples d’algorithmes asymétriques, nous avons RSA (Rivest-Shamir-Adleman), ECC (Elliptic Curve Cryptography).

- Avantage : La clé publique peut être partagée librement, mais seule la clé privée peut déchiffrer les données, offrant une meilleure sécurité pour les communications.

- Inconvénient : Plus lent et moins efficace pour chiffrer de grandes quantités de données par rapport au chiffrement symétrique.

Le chiffrement des données en transit et au repos

- Chiffrement des données en transit : Les données sont chiffrées lorsqu’elles sont envoyées d’un point à un autre via Internet ou un réseau interne (par exemple, lors de l’envoi d’emails ou du transfert de fichiers).

- Chiffrement des données au repos : Les données sont chiffrées lorsqu’elles sont stockées dans une base de données, sur un disque dur ou dans le cloud, afin de prévenir les fuites en cas de vol ou d’accès non autorisé au support de stockage.

Choisir entre masquage et chiffrement : Quand utiliser chaque stratégie ?

Les stratégies de masquage et de chiffrement des données ne sont pas mutuellement exclusives, et leur utilisation dépend des besoins spécifiques en matière de sécurité des données.

a) Cas d’usage des stratégies de masquage

- Environnements de tests ou de développement : Si vous devez fournir des ensembles de données réalistes aux développeurs ou aux testeurs sans exposer de données sensibles réelles, le masquage statique est idéal.

- Partage de données avec des tiers : Si vous partagez des données avec des partenaires externes pour analyse ou audit, le masquage permet de garantir que les informations sensibles sont protégées.

b) Cas d’usage du chiffrement

- Stockage sécurisé de données critiques : Le chiffrement est essentiel pour protéger les données personnelles ou financières stockées dans une base de données ou dans le cloud.

- Transmission sécurisée des informations : Lors de l’envoi de données sensibles sur un réseau, le chiffrement en transit est indispensable pour empêcher les interceptions non autorisées.

c) Combinaison des deux stratégies

Dans de nombreux cas, il est judicieux de combiner les stratégies de masquage et de chiffrement pour une sécurité optimale. Par exemple, un fichier de données sensibles peut être masqué avant d’être envoyé à un tiers, puis chiffré avant le transfert pour ajouter une couche de protection.

Le mot de la fin

La gestion des données sensibles ne se limite plus à de simples sauvegardes ou à des accès protégés. Avec des techniques avancées telles que les stratégies de masquage et de chiffrement, les entreprises peuvent protéger leurs informations critiques contre les menaces de cyberattaques et de fuites de données. Combiner ces deux stratégies permet d’assurer la confidentialité et la sécurité des données tout au long de leur cycle de vie.

Par ailleurs, n’hésitez pas à appliquer les bonnes pratiques relatives à la gestion des données sensibles, comme l’implémentation de la classification des données, l’utilisation des clés de chiffrement sécurisées et la réalisation d’audits réguliers ainsi que des tests de sécurité. Enfin, la formation des employés est également recommandée.